Fallo en ChatGPT expuso dirección de correo y otra información de usuarios

Se advierte sobre un fallo en una librería de código abierto expuso el historial de preguntas de otros usuarios, además de información de pago de suscriptores a ChatGPT Plus.

ECUADOR – ESET, analiza el fallo que permitió por un lapso de tiempo que usuarios puedan ver preguntas del historial de búsqueda de otros usuarios de ChatGPT y expuso información personal de un pequeño porcentaje de suscriptores al plan pago de este servicio, como nombre y apellido, dirección de correo asociada al pago, los últimos cuatro dígitos de la tarjeta de crédito y la fecha de expiración.

Todo comenzó el pasado 20 de marzo cuando usuarios a través de Twitter y Reddit comenzaron a reportar que en su historial preguntas aparecían consultas realizadas por otros usuarios. En algunos casos en otros idiomas. Según confirmó OpenAI en un comunicado, todo esto provocó que se suspendiera el servicio de ChatGPT por un tiempo hasta que se corrigió el fallo y luego el servicio se reestableció.

Todo comenzó el pasado 20 de marzo cuando usuarios a través de Twitter y Reddit comenzaron a reportar que en su historial preguntas aparecían consultas realizadas por otros usuarios. En algunos casos en otros idiomas.

@OpenAI why are you giving me foreign languages in my chat history side column this morning?

— Joseph Hollak (@jhollak) March 20, 2023

Have you been hacked?#ChatGPT pic.twitter.com/UdhVQxSKzK

Además del historial de consultas, algunas personas también reportaron que en la página de pagos para ChatGPT Plus aparecía la dirección de correo de otros usuarios:

@OpenAI on payment page for ChatGPT Plus, it originally stated it had sent an SMS to a number I did not recognise. Then when selecting to send an email instead, it is showing an email address that I have never heard of. Form field is also pre-filled with the unknown email address pic.twitter.com/B4X5cZv2kn

— Elliot (@elliotm_95) March 20, 2023

En el caso de los datos de pago, según explicó OpenAI, el fallo afectó al 1.2% de suscriptores activos a ChatGPT Plus y si bien confirmó que parte de la información expuesta incluía los últimos cuatro dígitos de las tarjetas de crédito, en ningún caso quedaron expuestos los números completos.

La compañía detrás de ChatGPT aseguró que se contactó con los usuarios afectados por la exposición de esta información y confía en que los datos personales de los usuarios ya no está en riesgo.

En cuanto a la corrección del fallo, OpenAI no solo confirmó que lo que provocó esta exposición de información fue un fallo que radicaba en el cliente de la librería Redis, sino que envió un parche al equipo de mantenimiento de Redis que corrigió el error.

Corrigen vulnerabilidad en ChatGPT que permite el secuestro de cuentas

Además del fallo que permitió la exposición de información, Gal Nagli reportó a OpenAI una vulnerabilidad que permite realizar ataques de Web Cache Deception. Según explicó en Twitter, la vulnerabilidad, que ya fue corregida, permitía robar cuentas de terceros, ver el historial de consultas y acceder a los datos de pago de las cuentas.

The team at @OpenAI just fixed a critical account takeover vulnerability I reported few hours ago affecting #ChatGPT.

— Nagli (@naglinagli) March 24, 2023

It was possible to takeover someone's account, view their chat history, and access their billing information without them ever realizing it.

Breakdown below 👇 pic.twitter.com/W4kXMNy6qI

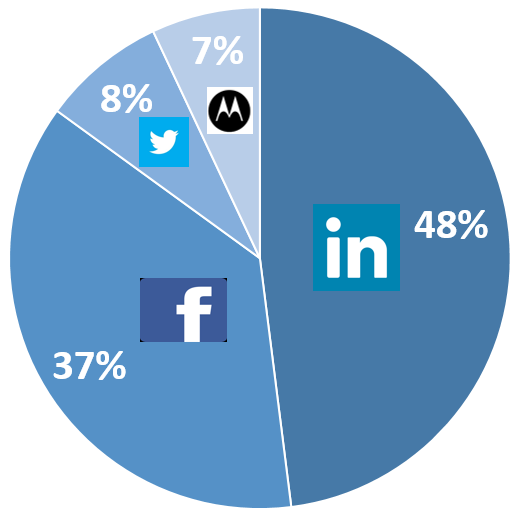

ChatGPT es el blanco de cibercriminales

Recientemente alertamos sobre distintas estafas y engaños que han estado circulando aprovechando el éxito de ChatGPT. Entre los ejemplos mencionamos lo que fue el hallazgo reciente de una falsa extensión para Google Chrome llamada “Quick access to Chat GPT” que los cibercriminales estuvieron utilizando para robar cuentas de Facebook, las cuales eran a su vez utilizadas para crear bots y desplegar publicidad maliciosa. Sin embargo, esta no fue la única extensión maliciosa que se descubre aprovechando el nombre de ChatGPT, ya que investigadores de Guardio revelaron la semana pasada que descubrieron una nueva variante de la misma extensión maliciosa que roba cuentas de la red social. En este caso se trata de una versión troyanizada de una extensión legítima llamada “ChatGPT for Google”.

“Como podemos ver, ChatGPT es atractiva para los actores maliciosas, ya sea para utilizar la herramienta con fines maliciosos, así como también para suplantar su identidad y engañar a personas desprevenidas. Probablemente esta tendencia continuará y seguiremos viendo casos donde se intente explotar vulnerabilidades o realizar fraudes en su nombre”, agrega Camilo Gutiérrez Amaya, Jefe del Laboratorio de investigación de ESET Latinoamérica.

Fuente: www.welivesecurity.com