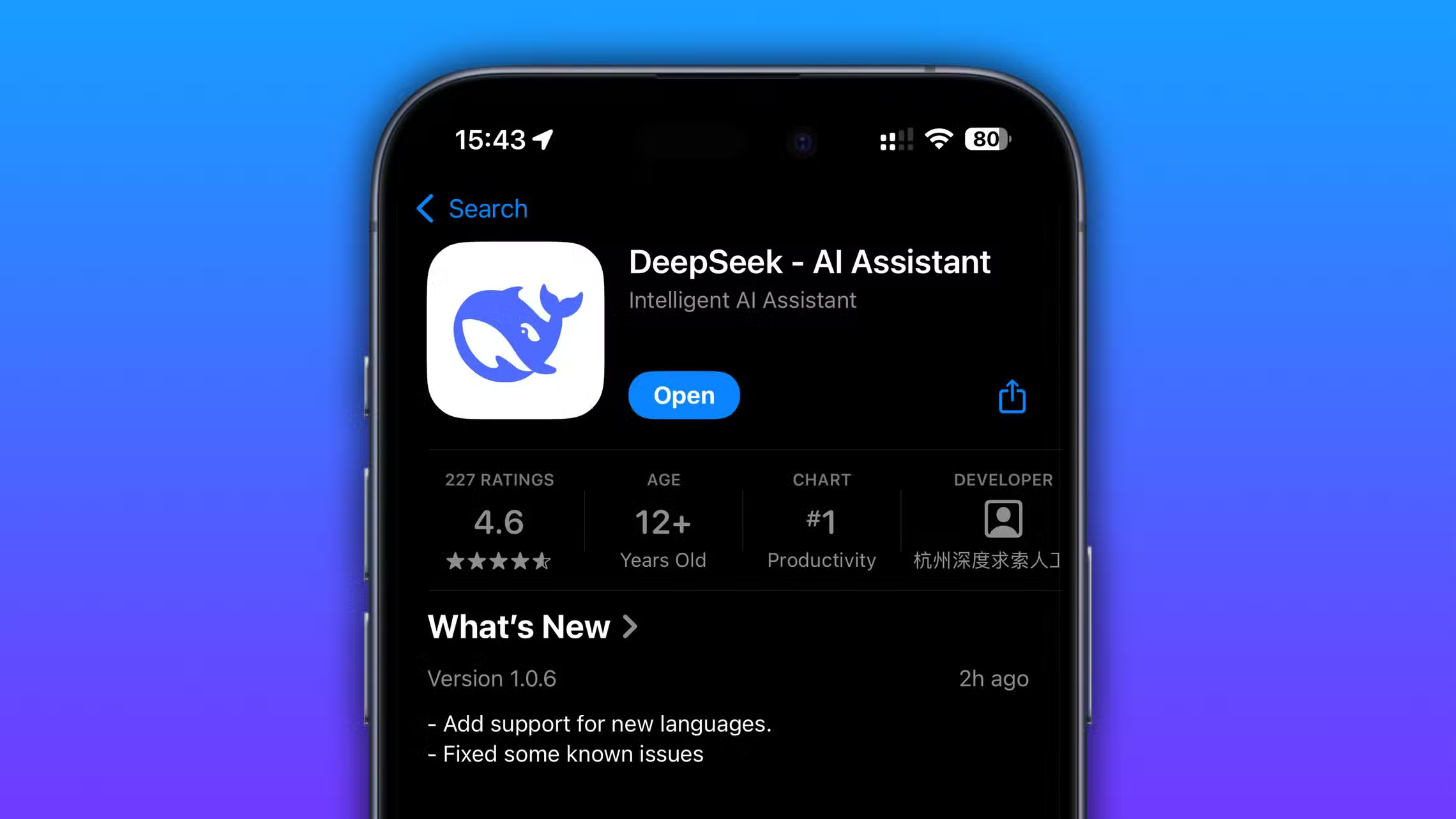

Deepseek: cuatro claves para entender el modelo que revolucionaría la industria

¿Cómo funciona?, ¿por qué es tan competitiva?, ¿cómo se entrena? y ¿qué riesgos presenta?, respondemos a estas preguntas respecto al modelo de Inteligencia Artifical que promete revolucionar la industria, no solo por su bajo costo, sino también porque es capaz de aprender de otros modelos similares. Expertos aseguran que Deepseek podría marcar un punto de […]