Neuralink 2026: El plan de Elon Musk para que tu cerebro se conecte directamente a la IA

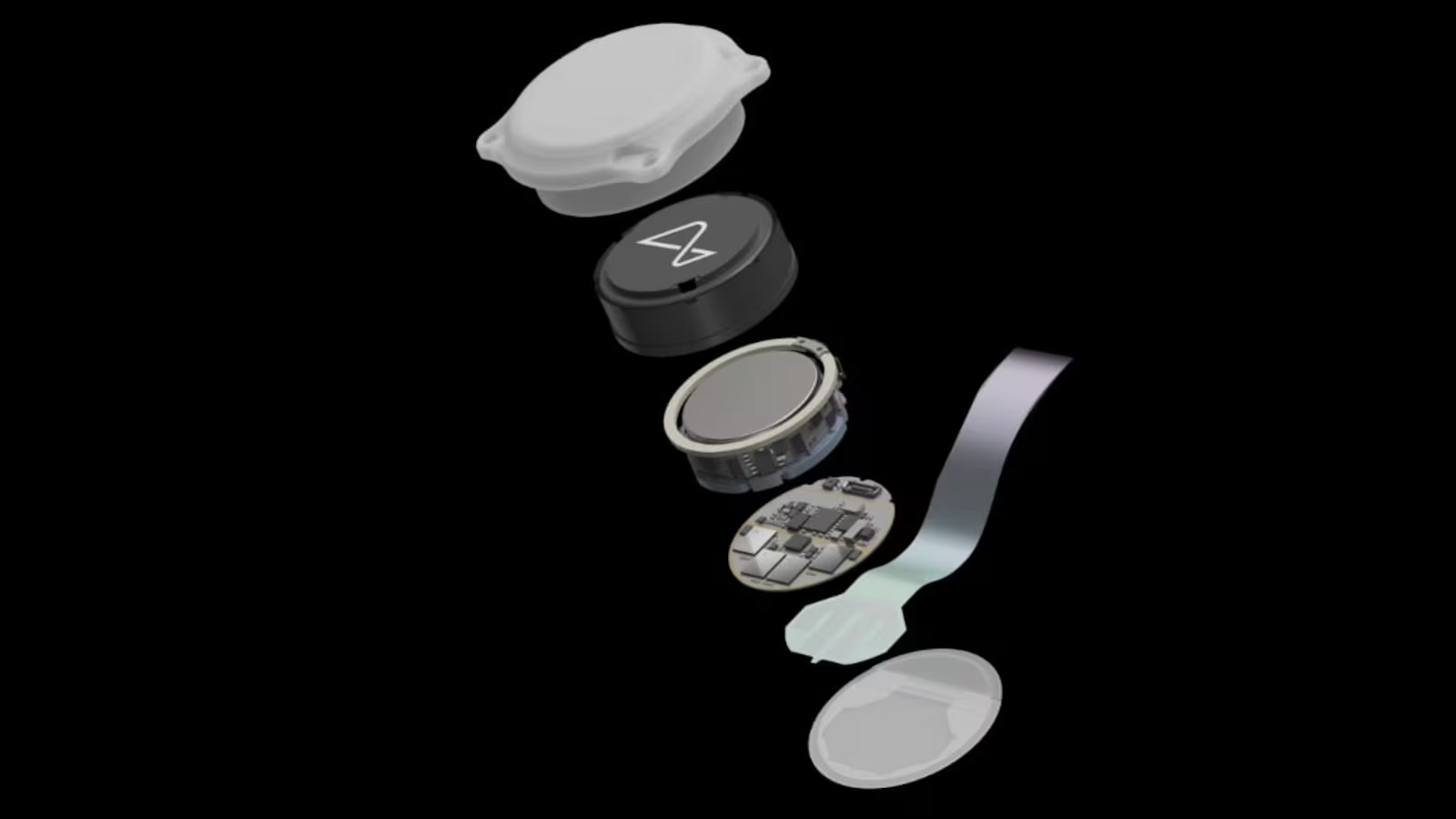

¿Por qué el 2026 es el año en que los chips cerebrales pasan de la medicina al mercado masivo? En los laboratorios de Silicon Valley, el debate ya no es si podemos conectar un cerebro a una computadora, sino qué tan rápido podemos hacerlo accesible para todos. Según un análisis profundo de The Verge, la […]