Los desarrolladores de Linux tienen un nuevo juguete con el que jugar: Warp. Warp es un emulador de terminal (actualmente) de código cerrado construido con el lenguaje de programación Rust.

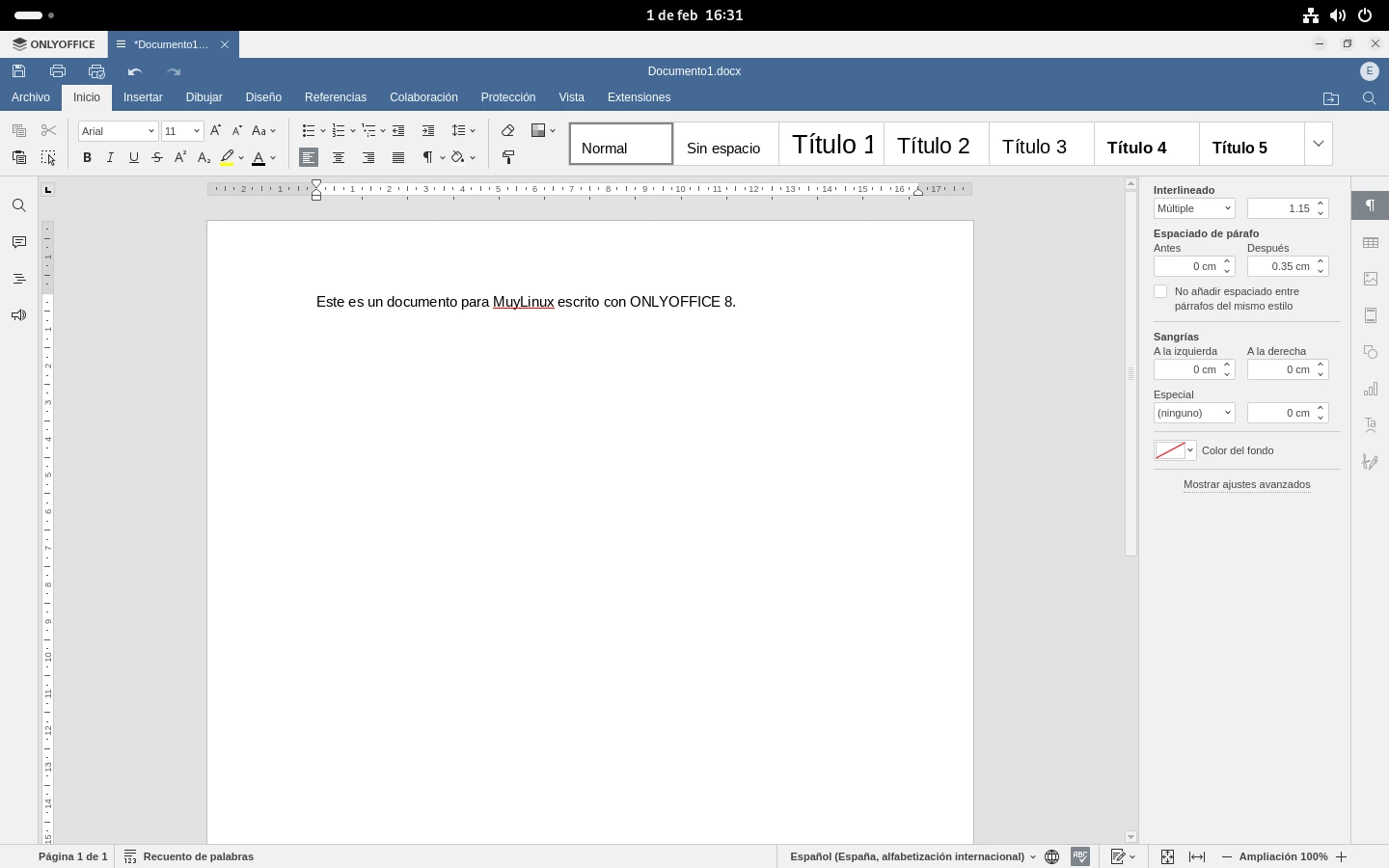

Ofrece aceleración por hardware, IA integrada, capacidades de colaboración y utiliza un enfoque basado en «bloques» para agrupar comandos y salidas que ayudan a diferenciarlo de las herramientas tradicionales basadas en consola.

Además, en lo que respecta a la entrada de texto, Warp funciona más como un IDE o un editor de texto, ya que ofrece filtrado y selecciones, posicionamiento del cursor (incluidos cursores múltiples), autocompletado, resaltado de sintaxis y mucho más; el siguiente vídeo ofrece una buena visión general:

Warp, que antes era una aplicación exclusiva para Mac, ahora está disponible para distribuciones Linux, incluido Ubuntu.

En su lanzamiento, la aplicación Warp para Linux ya ofrece las mismas funciones que la versión para Mac (comparte el 98% del código subyacente), además de un rendimiento ligeramente superior gracias a optimizaciones adicionales específicas de la versión para Linux (pero que llegarán a Mac en una futura actualización).

Warp no es una aplicación Electron (uf). Está construida usando librerías Rust de código abierto (incluyendo, notablemente, cosmic-text de System76), y las correcciones de errores y otros ajustes son upstream. También hace uso de su propio marco de interfaz de usuario basado en Rust, que la empresa planea hacer de código abierto.

Warp es compatible con zsh, bash y fish, por lo que debería funcionar «listo para usar» con la mayoría de las configuraciones de shell existentes, aunque lo más probable es que alguien con una excepción compleja «realmente…» haga esa afirmación.

La aplicación también tiene una selección de temas por defecto (y soporte para crear temas personalizados), atajos de teclado configurables, soporta la división vertical del panel, y muchas otras características comunes de «emulador de terminal» con las que la mayoría estará familiarizado.

- Navegación/introducción de texto al estilo IDE

- Agrupación de comandos por bloques

- Posibilidad de guardar y compartir comandos

- Warp AI puede generar comandos a partir de texto normal

- Personalización de las combinaciones de teclas y las configuraciones de inicio

- Temas integrados y compatibilidad con temas personalizados

La IA integrada de Warp puede utilizarse para generar comandos a partir de una consulta en lenguaje natural, depurar errores o recordarte un comando que has olvidado.

Y las funciones de Warp Drive (tenían que usar ese nombre en algún sitio, ¿no?) te permiten hacer que el terminal sea colaborativo. Puedes guardar comandos como flujos de trabajo reutilizables, compartirlos con otros y mucho más.

¿Para quién es Warp?

Por muy potente e innovador que suene el terminal Warp, y por muy contento que esté de verlo aterrizar en Linux (la elección siempre es una victoria), no está dirigido a usuarios «normales» como yo.

Yo uso la terminal bastante, pero principalmente para cosas como ejecutar comandos apt, snap y flatpak, comprobar el uso de los recursos del sistema, escuchar música en un reproductor de música CLI, y alguna que otra compilación desde repositorios git – cosas para las que Warp es posiblemente excesivo.

Son las características de IA, colaboración y ayuda a la productividad las que hacen que este terminal sea (comparativamente) único. Por lo tanto, serán los usuarios habituales del terminal, y no los ocasionales, los que más se beneficien de ellas. Personas que pasan mucho tiempo trabajando en la consola.

«Linux es una plataforma singularmente importante para los desarrolladores, y el terminal es una herramienta singularmente importante en Linux. El terminal es a menudo la principal, y a veces la única, forma en que los desarrolladores utilizan las máquinas Linux», dicen desde la empresa que está detrás de la aplicación.

«A pesar de ello, Linux tiene relativamente pocas opciones de terminal en comparación con Mac y Windows, y ninguna con las modernas características de Warp. Esperamos que la adición de Warp como una opción de hoy desbloquea un montón de nueva productividad y la felicidad de los individuos y los equipos que pasan sus días en la consola de Linux.»

Descargar Warp para Linux

Warp tiene integración con IA – pero está limitada para las cuentas gratuitas

Una versión de Warp para Linux ha sido muy solicitada, siendo la compatibilidad con Linux uno de los temas más votados en la página de Warp en GitHub.

Si te apetece ver si el bombo está justificado, puedes descargar Warp para Linux con un instalador DEB proporcionado para Ubuntu (que añade el repositorio oficial de Warp APT). También hay una AppImage si prefieres usar eso, y paquetes para otras distros también están disponibles.

Ten en cuenta que tienes que registrarte para obtener una cuenta (gratuita o de pago) para utilizar la aplicación. Hay una política de privacidad (que en su mayor parte es tranquilizadora a su favor) a tener en cuenta, y es necesario tener una conexión a Internet activa para abrir y utilizar la cosa.

No puedo mentir: la idea de tener que iniciar sesión en una cuenta en línea para acceder a un terminal para ejecutar comandos localmente en mi propio ordenador me parece un poco retorcida, pero la mayor parte de las funciones incluidas aprovechan los servicios basados en la nube, así que supongo que no es tan extraño en su contexto.

Será interesante ver cómo recibe esta aplicación la comunidad Linux. La base de código cerrado y los modelos de negocio «freemium» suelen atraer poca atención.

Pero su conjunto de características e integraciones de flujo de trabajo son novedosas, y potencialmente pueden ser algo que otras aplicaciones de terminal decidan imitar con el tiempo.

Fuente: www.somoslibres.org