Desde hace meses, una comunidad grande y muy activa de sabuesos digitales ha estado siguiendo de cerca la escalada de la crisis en Ucrania. Estas personas han estado utilizando inteligencia de fuente abierta para investigar y documentar la preparación y ahora la ejecución de la guerra elegida por Vladimir Putin

Pero, ¿qué es exactamente la inteligencia de código abierto? ¿Y cómo está ayudando a los esfuerzos para comprender lo que está sucediendo sobre el terreno en Ucrania?

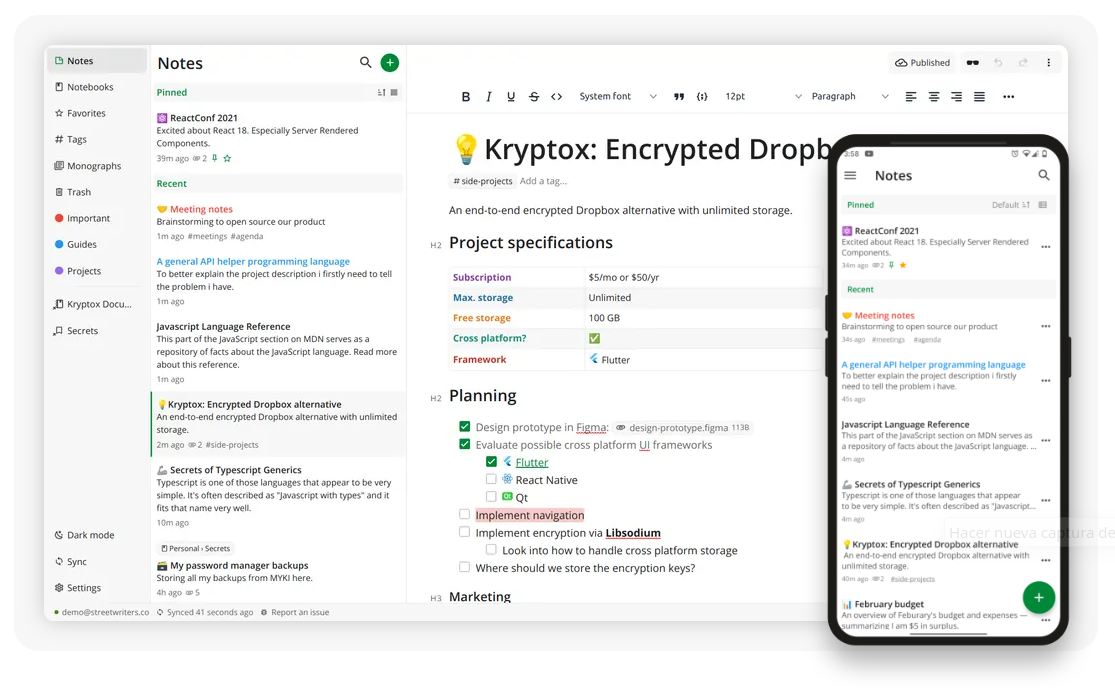

En términos generales, la inteligencia de código abierto describe el conocimiento o la percepción que surge de la recopilación, el seguimiento y el análisis enfocados de la información de acceso público, ahora en su mayoría en línea, utilizando métodos y herramientas especializados.

A primera vista, la inteligencia de fuente abierta parece ser una contradicción en los términos. La inteligencia generalmente se asocia con secretos y espías, no con los conocimientos de los investigadores en línea, muchos de ellos aficionados, que comparten sus hallazgos con cualquier persona interesada.

La inteligencia de código abierto tiene raíces en el contexto de la inteligencia; de hecho, en estos días tiene más valor que nunca para los esfuerzos de inteligencia nacional, pero ya no está ligada exclusivamente a la comunidad de inteligencia.

En las últimas dos décadas, el término se ha convertido en un lenguaje común en dominios como la academia, el periodismo y los negocios. En una variedad de sectores, las organizaciones impulsadas por la información se han dado cuenta de que gran parte de la información analítica que necesitan se puede extraer de fuentes abiertas que, en su mayor parte, son fácilmente accesibles en línea.El mejor ejemplo es probablemente Bellingcat , el colectivo de investigadores y periodistas que han aparecido en los titulares con una serie de investigaciones de código abierto de alto perfil.

Los medios de comunicación más tradicionales también han tenido éxito en la integración de técnicas de inteligencia de código abierto como la geolocalización (combinando varias fuentes de información para identificar una ubicación geográfica precisa) en su periodismo de investigación. Los ejemplos incluyen los observadores de France 24 y el equipo de investigaciones visuales del New York Times .

¿Qué implica la inteligencia de código abierto?

La práctica se ve mejor como un espectro de actividades. En un extremo del espectro se encuentra lo que denomino el «enfoque prospector». Aquí, el analista o investigador es como un buscador de oro, examinando cuidadosamente el fango informativo de Internet en busca de pepitas de oro, esos fragmentos de información que mejorarán su comprensión de un problema o rompecabezas en particular. Así abordan su trabajo muchos de los que investigan aspectos de la guerra en Ucrania.

Para tener éxito, un aspirante a analista de código abierto debe tener una mentalidad inquisitiva y una buena atención a los detalles. Necesitan dominar las diversas herramientas y técnicas que pueden ayudar a refinar las búsquedas y eliminar información irrelevante (el sitio web de Bellingcat tiene algunos recursos útiles ). Las habilidades lingüísticas son una ventaja, pero se puede hacer mucho con las herramientas de traducción disponibles gratuitamente .

Si carecen de experiencia en la materia, los investigadores deben poder ubicarse en el contexto informativo de la investigación, identificando rápidamente fuentes principales y confiables de información relevante, y estar dispuestos a buscar respuestas de otros.Finalmente, deben prestar la debida atención a su huella digital y considerar los rastros que dejan en su búsqueda de respuestas.

Estos son los básicos y cualquiera puede recogerlos. No hay ningún requisito de formación previa o calificaciones. El fundador de Bellingcat, Eliot Higgins , es un buen ejemplo de esto. Cuando comenzó su trabajo de código abierto, Higgins no tenía experiencia como investigador ni experiencia en asuntos relacionados con conflictos. Ahora es considerado uno de los principales investigadores de código abierto del mundo.

En el otro extremo del espectro, el enfoque es mucho más técnico y se basa en algoritmos sofisticados y aprendizaje automático para recopilar, filtrar, conectar y manipular datos. Este enfoque de la inteligencia de código abierto es menos accesible, ya que requiere las habilidades de informáticos, estadísticos e ingenieros, así como de analistas y expertos en la materia. Pero ofrece un medio para recopilar e interrogar grandes cantidades de datos a la velocidad de la luz, una propuesta valiosa dada la velocidad vertiginosa a la que se expande el entorno de la información en línea.

La inteligencia de código abierto y la guerra

Hay muchas formas en que la inteligencia de código abierto puede ayudarnos a comprender cómo se está desarrollando el conflicto en Ucrania. Una es su contribución a la conciencia situacional. En el período previo a la invasión, por ejemplo, los videos publicados en TikTok dieron una idea de los movimientos de tropas y la acumulación en las fronteras de Ucrania.

Desde la invasión, los videos subidos a Telegram, combinados con imágenes satelitales de acceso público , han arrojado luz sobre ataques particulares y el progreso de las fuerzas rusas. El seguimiento de las matrículas de los vehículos obtenidas de las redes sociales proporciona información sobre los tipos de vehículos militares desplegados por los rusos y sus movimientos. Los investigadores incluso lograron interceptar y publicar transmisiones de radio sin cifrar entre las fuerzas rusas.

La inteligencia de código abierto también se puede utilizar para respaldar los enjuiciamientos de violaciones de derechos humanos y crímenes de guerra. Por ejemplo, Bellingcat ha estado tratando de rastrear el uso de municiones de racimo en el conflicto. Estas armas, prohibidas por muchos estados, se destacan por el dolor y el sufrimiento que causan. El equipo de Bellingcat ha estado reuniendo, verificando y geolocalizando videos filmados en Ucrania y subidos a las redes sociales.

Otra área de la actividad de inteligencia de fuente abierta consiste en contrarrestar la desinformación. Las redes sociales se han inundado con información falsa: afirmaciones de engaños, el uso de actores de crisis y una narrativa más amplia de provocaciones ucranianas son parte de los esfuerzos para sembrar confusión y distorsionar la percepción pública del conflicto. Los investigadores de inteligencia de código abierto han jugado un papel importante en desacreditar afirmaciones falsas y exponer la desinformación .

Por supuesto, hay muchos desafíos para navegar. Toda la información debe ser cuidadosamente evaluada y verificada. ¿Cuál es la fuente? ¿Es precisa la información? ¿Hay algún riesgo potencial de usar los datos? Por ejemplo, ¿el uso de fotos publicadas en la cuenta de redes sociales de una persona en un análisis publicado podría representar un riesgo para esa persona si se la identifica como la fuente de las fotos?

En un nivel más amplio, es importante recordar que todas las partes de cualquier conflicto pueden acceder a la información de fuente abierta. El deseo de proteger a los ciudadanos en este contexto explica por qué Google deshabilitó las funciones de Maps en Ucrania que muestran datos de tráfico en vivo y cuán ocupados están lugares como tiendas y restaurantes.

Estos son solo algunos de los desafíos y no deben descartarse a la ligera. En general, sin embargo, el valor de la inteligencia de código abierto supera con creces cualquier inconveniente. Esto se ha demostrado claramente durante la guerra en Ucrania hasta ahora.

Fuente: https://www.somoslibres.org/