Google Forms: cómo usan esta herramienta para difundir estafas

Ecuador – Google Forms, la herramienta de creación de formularios y cuestionarios de Google lanzada en 2008 que según una estimación casi el 50 % de las encuestas online se realizan con esta herramienta. ESET, , advierte que su uso extendido también incluye los fines maliciosos y a los actores de amenazas, que son expertos en abusar de tecnologías populares, por lo que ya están usando Google Forms para recopilar información confidencial de sus víctimas e incluso engañarlas para que instalen malware.

Google Forms ofrece una gran oportunidad como forma de legitimar estafas y evadir filtros de seguridad. Desde ESET mencionan que los ciberdelincuentes lo prefieren por algunas de sus características clave:

- Es gratuito, lo que significa que los actores de amenazas pueden lanzar campañas a escala con un retorno de la inversión potencialmente lucrativo.

- Goza de la confianza de los usuarios, lo que aumenta las posibilidades de que las víctimas crean que el formulario de Google al que se les envía o redirige es legítimo.

- Es un servicio legítimo, lo que significa que los formularios de Google maliciosos y los enlaces a formularios maliciosos a menudo no son detectados por las herramientas de seguridad de correo electrónico tradicionales.

- Es fácil de utilizar, lo que es bueno para los usuarios, pero también práctico para los ciberdelincuentes, que pueden lanzar campañas de phishing convincentes con muy poco esfuerzo o conocimiento previo de la herramienta.

- Sus comunicaciones están cifradas con TLS (Transport Layer Security), lo que puede dificultar que las herramientas de seguridad comprueben si hay alguna actividad maliciosa. Además, suele utilizar URL dinámicas, lo que puede dificultar la detección de formularios maliciosos por parte de algunos filtros de seguridad de correo electrónico.

La mayoría de los ataques mediante Google Forms tienen por fin engañar a los usuarios y hacerles entregar su información personal y financiera. Aunque existen ligeras variaciones en la forma, estas son algunas de las principales técnicas que destacan desde ESET para tener en cuenta:

Formularios relacionados con el phishing

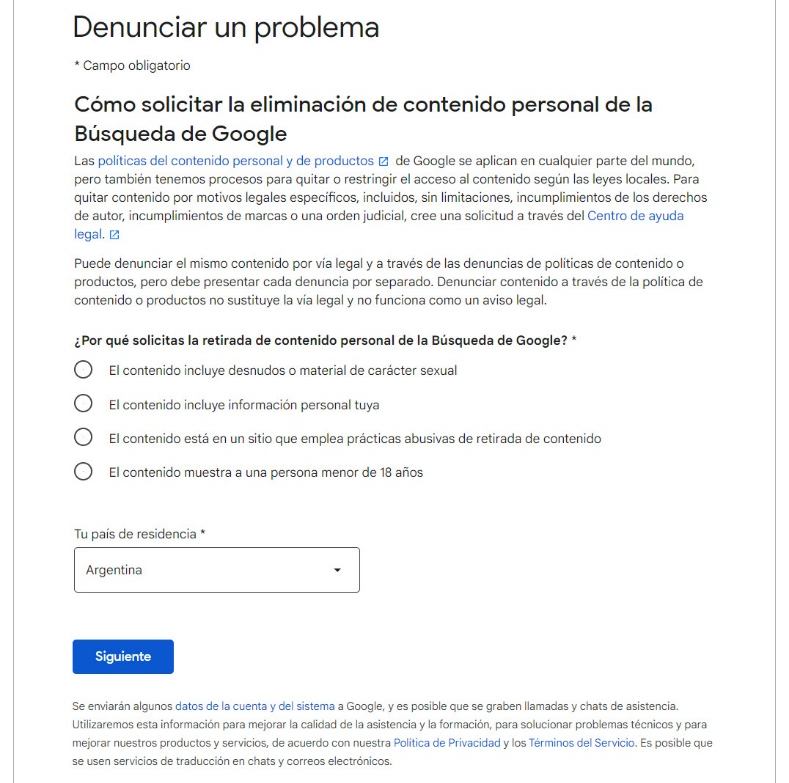

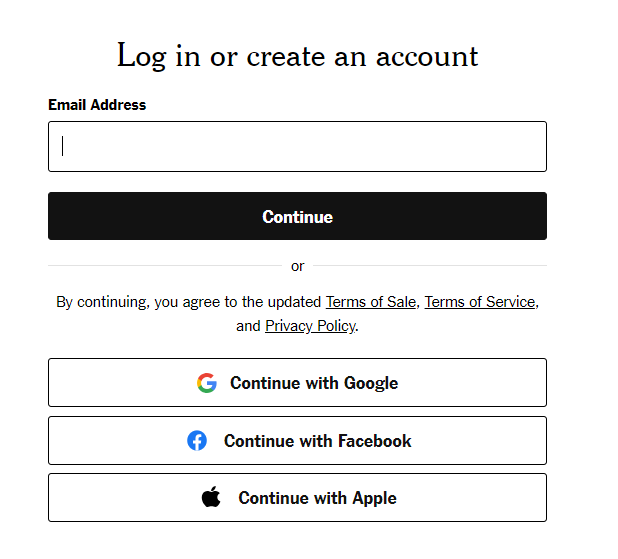

“Los formularios maliciosos de Google Forms son diseñados para suplantar marcas legítimas, como páginas de inicio de sesión de redes sociales, bancos y universidades, o incluso plataformas de pago. Es más rápido, fácil y barato que crear un sitio dedicado al phishing, y es menos probable que sea bloqueado por los filtros de seguridad.”, comenta Camilo Gutiérrez Amaya, jefe del laboratorio de investigación de ESET Latinoamérica.

Normalmente, se recibe un enlace a uno de estos formularios de Google maliciosos a través de un correo electrónico de suplantación de identidad, que puede estar falsificado para hacerse pasar por una marca o un remitente legítimos. El correo electrónico puede incluso proceder de una cuenta legítima que ha sido secuestrada. En cualquier caso, el objetivo final suele ser:

- Recoger los datos de acceso, que luego pueden utilizarse para secuestrar cuentas y cometer fraude de identidad

- Robar los datos de la tarjetao información bancaria o criptográfica para controlar las cuentas y vaciarlas o cometer fraude en los pagos

Persuadir para hacer clic en un enlace del formulario de Google malicioso que redirige a un sitio que instala malware de forma encubierta.

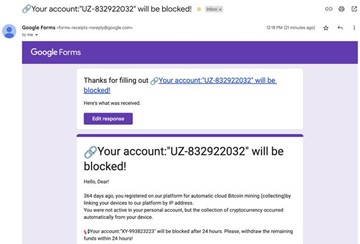

Fuente:Reddit

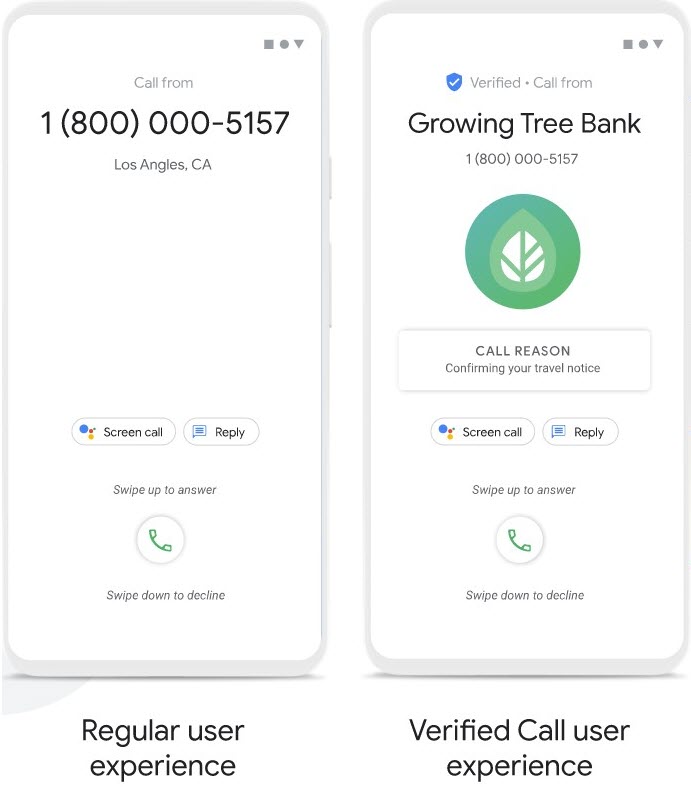

Los atacantes envían un formulario malicioso de Google para engañar al usuario y que llame así a un número de teléfono que aparece allí. El formulario puede estar diseñado para que parezca enviado por un banco u otro proveedor de servicios de confianza. Generalmente, tendrá un sentido de urgencia para llevar a tomar una decisión precipitada: llamar al número sin pensarlo bien antes. La excusa, frecuentemente, es que la cuenta será bloqueada o que se retiró o retirará dinero.

Desde ESET advierte que si se llama a ese número, se hablará con un miembro de una banda de suplantación de identidad por voz (vishing) que intentará convencer para que se entregue información personal y financiera. También puede sugerir que se descargue un software de acceso remoto al equipo, lo que les daría el control total del mismo.

Concursos de preguntas y respuestas

Los ciberdelincuentes pueden abusar de la función de cuestionario de Google Forms, creando un cuestionario de preguntas y respuestas para hacer al usuario participar en un supuesto concurso. Al finalizar el quiz querrás ver los resultados y ahí es donde se verá un botón que al hacerle clic va a generar un mensaje que puede tener añadidos enlaces a sitios de phishing, malware o estafas.

Como ejemplo de campañas destacadas que se han visto en los últimos años, desde ESET destacan:

BazarCall: Una amenaza de tipo vishing en la que las víctimas recibían un correo electrónico que contenía un formulario de Google malicioso que se hacía pasar por PayPal, Netflix o alguna otra de las grandes marcas. El formulario contenía detalles de un cargo falso que está a punto de aplicarse, a menos que el destinatario llame al número de teléfono facilitado.

Phishing dirigido a universidades estadounidenses: Google detectó el año pasado un aumento de los ataques contra el sector educativo estadounidense. Las víctimas recibieron correos electrónicos de phishing que contenían un enlace a un formulario de Google malicioso, ambos diseñados para parecer enviados por la universidad, con logotipos y referencias al nombre de la universidad. El objetivo final era obtener datos de acceso o financieros.

El equipo de ESET asegura que la concientización es la base para mitigar el impacto de amenazas de ingeniería social de este tipo. Si se presta atención a la forma que tiene para intentar engañar a los usuarios, será más difícil tomar malas decisiones. Por ejemplo, recomiendan tener en cuenta lo siguiente:

- Utilizar software de seguridad multicapa de un proveedor de confianza en computadoras y dispositivos móviles. Esto ayudará a garantizar que, incluso si se hace clic en un enlace malicioso, se bloquee la descarga del malware. Un buen software también detectará patrones sospechosos, incluso si el propio formulario de Google parece legítimo, además de escanear el ordenador o dispositivo periódicamente y mantener a salvo de cualquier cosa maliciosa.

- Mantenerse alerta ante posibles estafas de phishing. No fiarse de nada no solicitado que solicite que se haga clic en un enlace o llamar a un número urgentemente. En su lugar, ponerse en contacto con el remitente por los canales oficiales.

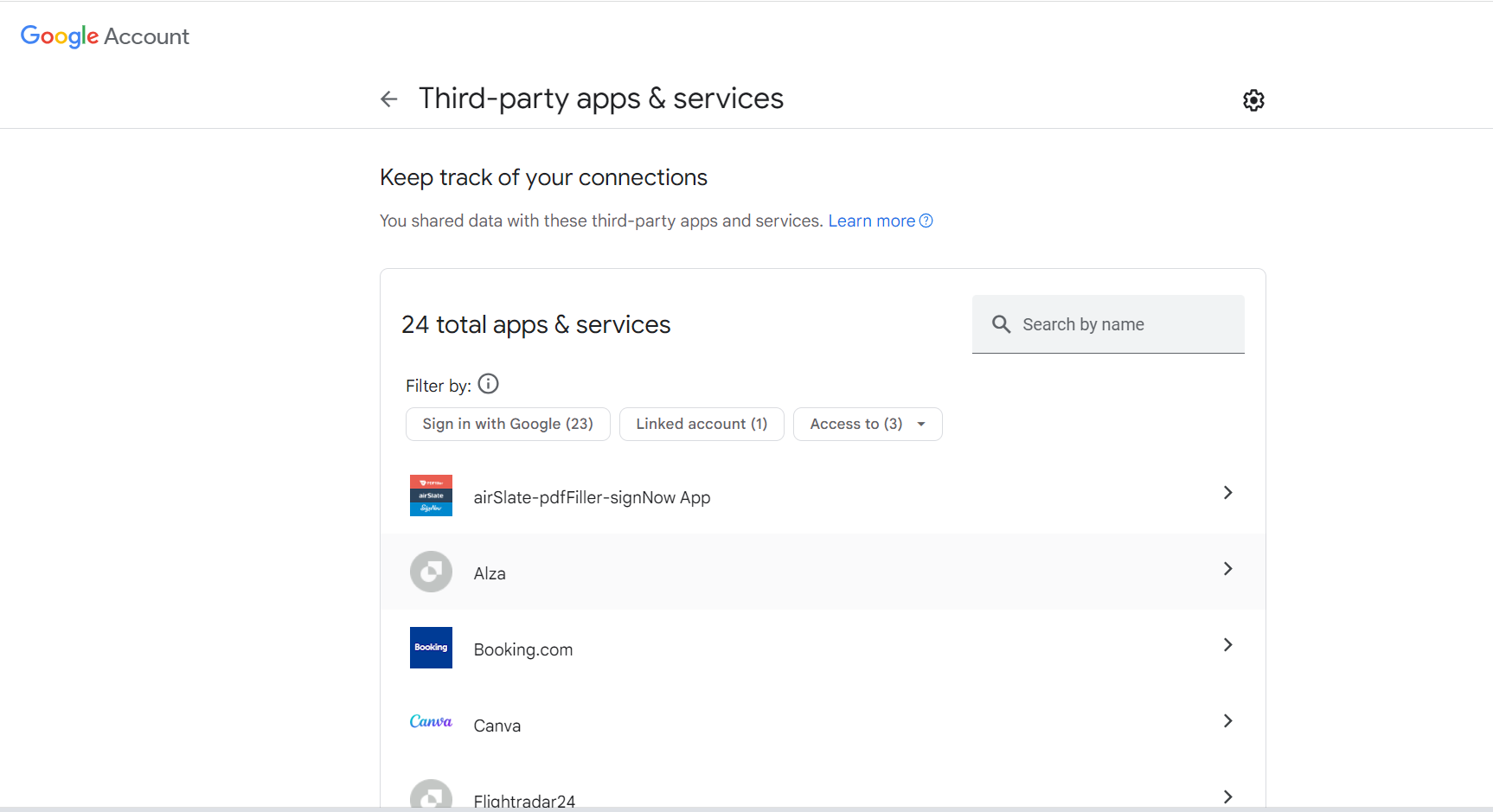

- Utilizar contraseñas fuertes y únicas para cada cuenta, almacenarlas en un gestor de contraseñas para recordarlas fácilmente. Y optar por activar la autenticación multifactor (MFA) para todas las cuentas, de esa forma aunque filtre u obtengan una contraseña, no podrán acceder a la cuenta. Lo mejor es una llave de seguridad basada en hardware o una aplicación de autenticación.

- Prestar atención: Google siempre muestra una advertencia en los formularios de Google: «Nunca envíes contraseñas a través de los formularios de Google».

“Si ocurre lo peor y crees que has sido víctima de un ataque a Google Forms, cambia tus contraseñas, realiza un escaneado de malware y pide a tu banco que congele las tarjetas (si has enviado los datos de la tarjeta). Activa el doble factor de autenticación en todas las cuentas, si aún no lo has hecho, y supervisa tus cuentas para detectar cualquier actividad inusual. Siempre se recomienda ser escéptico ante cualquier correo electrónico no solicitado que se recibas, aunque proceda de una marca de confianza.”, concluye Camilo Gutiérrez Amaya de ESET Latinoamérica.

Fuente: Departamento de Comunicación ESET Ecuador